문제의 파일을 다운 받아보니

이렇게 2개가 있다.

두번째의 txt 파일을 열어보니 이런 글이 있다.

"사내 게시판에 불법 게시물이 몇개 올라왔다가 삭제되었다는 보고를 받았다.

패킷캡쳐로그를 분석하여 해당 게시물을 올린 계정의 id/pw와 글의 내용을 조사하라."

그리고 첫번째 파일은 pcapng 파일이니까 Wireshark라는 툴을 이용해보쟈.

-> .pcap/.pcapng 네트워크/USB 패킷 등을 분석할 때 사용하는 툴

* 참고로 읽어보면 좋을 듯한 <패킷캡쳐>관련 글

네트워크 증거수집 및 패킷캡처

요즘 바쁜 회사생활 때문에 블로그 포스팅이 뜸할 찰나 오랜만에 혼자 컴퓨터 앞에서 맞이하게된 시간이 생...

blog.naver.com

-> wireshark 외에도 Tcpdump(리눅스 환경), rawcap 등을 사용할 수 있다고 한다..

먼저 이 툴을 다운받았다.

www.wireshark.org/download.html

Wireshark · Download

Riverbed is Wireshark's primary sponsor and provides our funding. They also make great products that fully integrate with Wireshark. I have a lot of traffic... ANSWER: SteelCentral™ AppResponse 11 • Full stack analysis – from packets to pages • Ric

www.wireshark.org

여기서 다운받을 수 있담.

이 툴로 아까 그 pcapng 파일을 열어봤다.

딱봐도 데이터가 엄청 많다.

필터링을 해서 좀 정리된 상태로 살펴봐야할 것 같다.

이렇게 필터를 내가 정해서 정리해서 볼 수 있다.

위에 사진에도 있듯이 나는 먼저 http 프로토콜부터 살펴봤다.

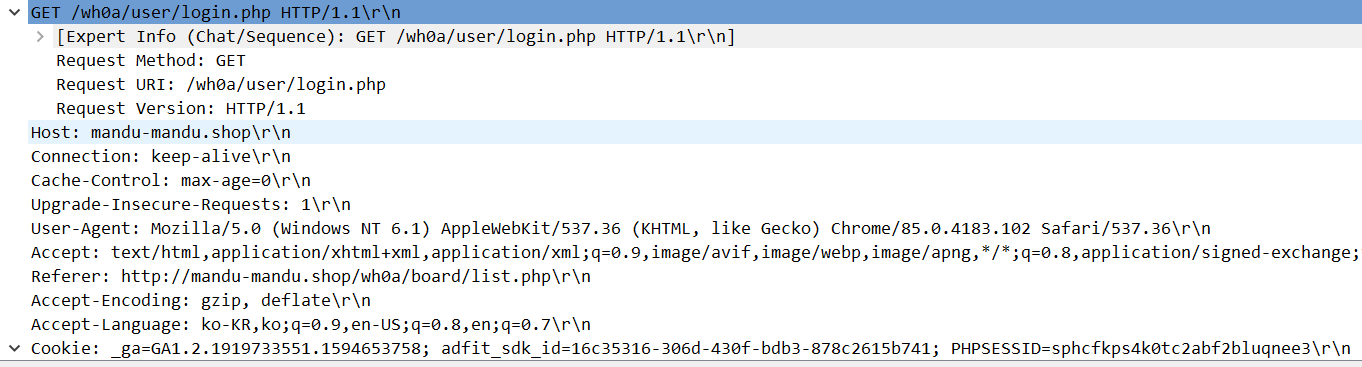

조금 살펴보다 보면 이렇게 로그인 관련 기록들도 볼 수 있다.

이런식으로 글을 쓰고 나서 지운 흔적들도 보인다.

아까 문제에서

"몇개의 게시물이 올라왔다가 삭제"

라고 했던 것처럼

위의 사진처럼 저렇게 글을 쓰고 나서 지운 흔적도 몇군데 보였다.

이제 이 행위는 확인을 했으니..

이 행위를 한 계정을 확인해봐야 한다.

일단 HOST 여기서 서버의 도메인 이름을 찾았다.

이렇게 된다.

WH0a/M4ndU

WH0a/M4ndU hacking club in Inhun High school (2017~2018)/ M4ndU (~2020~) Republic of Korea.

mandu-mandu.shop

실제로 존재하는 사이트였다...!

(뭐 문제 풀이에 큰 도움이나 영향을 주는 건 아님..그냥 신기해서 넣어봤따.)

로그인 기록을 찾는 것이니까

POST 메소드 + login 두개를 만족하는 것을 찾아봤다.

여러개를 찾을 수 있었다.

먼저 첫번째

뭐 이런식으로 글을 쓴 것 같다..

그러다가

여기에서

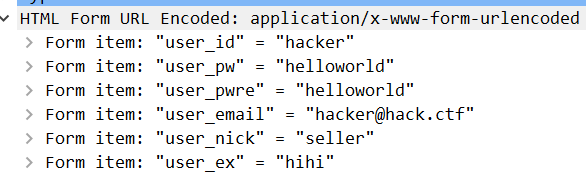

이런 기록을 찾았다.

이게 확실히 좀 더 수상해보인다.

이름부터가 나 해커요 하고 있는 것 같당

그리고 이런 글을 작성한 것을 발견했다.

흠 점점 확신이 든다.

위의 글을 올렸다가 삭제하고 다시 올린 글이다.

여기에도 역시 비슷한 내용을 담고 있다.

그리고 여기서 플래그를 발견했다.

성공!

살짝 참고한 블로그

[네트워크 해킹] Sniffing

안녕하세요. 이번 포스팅은 Sniffing에 대한 내용입니다. 네트워크 해킹의 가장 기본적인 형태라고 볼 수 있는 공격인데요. 이번 실습에서는 랜카드로 들어오는 모든 신호를 감시해 다른 이

quio314.tistory.com

'포렌식 > 기타 문제' 카테고리의 다른 글

| 포렌식_WEEK5_#one_data_one_zip(hint : brute-force attack) (0) | 2021.02.11 |

|---|---|

| 포렌식_WEEK4_#Timisoara CTF 2019 Quals [Tri-color QR] (0) | 2021.02.04 |