파일을 다운받고 압축을 풀어봤다.

(참고로 one_data_one_zip 이거 자체가 파일 이름이다.

그래서 압축 파일은 one_data_one_zip.zip 이렇게 되어 있었다.)

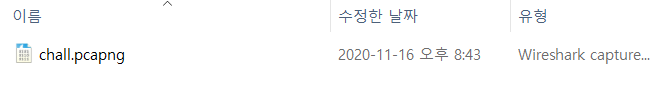

이렇게 pcapng 파일이 나온다.

문제에서 준 힌트를 보쟈.

"brute-force attack"

(브루트 포스 공격)

이거는 무차별 대입 공격을 말한다.

그냥 가능한 모든 경우의 수를 다 때려 넣어서 암호를 푸는...그런 방식이다.

이렇게 기억해두고....

일단 파일은 역시 wireshark로 열어보쟈.

이전에 해결했던 "board" 문제와는 다르다는 것이 한눈에 보인다.

일단 http 프로토콜이 아예 보이지 않고

대신에 TCP나, FTP 등등이 보인다.

* TCP 간단 개념

# TCP_기초

: 전송 제어 프로토콜 컴퓨터가 다른 컴퓨터와 데이터 통신을 하기 위한 규약(=프로토콜) 근거리 통신망이나 인트라넷, 인터넷에 연결된 컴퓨터에서 실행되는 프로그램 간에 일련의 옥텟을 안

2myona.tistory.com

* FTP 간단 개념

# FTP_기초

: TCP/IP 프로토콜을 가지고 서버와 클라이언트 사이의 파일 전송을 하기 위한 프로토콜 파일 전송 프로토콜은 TCP/IP 프로토콜 테이블의 응용 계층에 속한다. - 연결 종류 1) 명령 연결 : 서버 21번

2myona.tistory.com

다시 문제 풀이로 돌아와서...

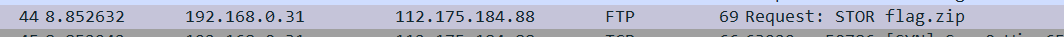

이런 파일이 눈에 띈다.

이런식으로 나와있다.

FTP-data 필터로 검색을 하니 이렇게 두개가 나온다.

아까 눈에 띄었던 그 파일을 추출해보쟈.

wireshark(와이어샤크)에서 FTP 서비스 전송된 파일 추출

Wireshark 에서 FTP 서비스로 전송된 파일을 추출하는 방법은 Wireshark -> File -> Export Objects 로 추출이 안되며 NetworkMiner 툴로도 추출이 안되는 것으로 확인됨 아래 방법으로 추출 먼저 필터에 ftp 를..

securitynewsteam.tistory.com

추출은 요걸 참고했다.

이렇게 3단계 거쳐서 추출하면 된당

그러면 이렇게 나오고....

이거를 따로 다시 저장하쟈.

저장하기 전에 데이터 형식을 Raw로 바꿔준다.

이름도 아까 나와있었던 것 처럼 flag.zip으로 그냥 해줬다.

(확장자가 .zip 이기만 하면 뭐....파일 이름은 상관 엄슴)

요렇게 ㅎㅎ

이걸 열어보니

이렇게 있다.

역시...쉽게 끝나지 않는다....

아마 처음에 준 힌트를 여기서 써먹는 것 같다.

브루트 포스 공격!

이걸 어디다가 써먹어야 하는지...계속 생각하고 있었다.

아무리 봐도 wireshark 분석에서는 저 공격을 사용할 곳이 없었기 때무네...

요 툴을 다운받아 줬다.

('브루트 포스 공격' 도구들에 대해 구글링을 해보니...

요거랑 비슷한 툴을 다운받아서 해결해도 되고 파이썬 같은 프로그래밍 언어 코드로 해결을 할 수도 있을 것 같다. )

암튼 이걸 다운받아서 이용해보쟈.

이렇게 비밀번호를 찾아준다.

(매우 편리...)

이렇게 플래그를 얻었다!

'포렌식 > 기타 문제' 카테고리의 다른 글

| 포렌식_WEEK5_# Board (0) | 2021.02.11 |

|---|---|

| 포렌식_WEEK4_#Timisoara CTF 2019 Quals [Tri-color QR] (0) | 2021.02.04 |